Quando o assunto é ataque hacker, a imagem comum é a de uma invasão técnica a uma vulnerabilidade. No entanto, um tipo de crime virtual cada vez mais sofisticado se baseia em explorar as próprias ferramentas oficiais do sistema: o Supply Chain Attack, ou ataque de cadeia de suprimentos.

Imagine a principal dica contra vírus: manter os softwares atualizados. Em um Supply Chain Attack, a própria atualização legítima é que traz o malware para o computador. É como se os criminosos, em vez de arrombar a porta de uma casa, envenenassem a caixa d’água da cidade, adoecendo a população e tornando-a vulnerável. Esse método explora a confiança do cliente no fornecedor, transformando uma fonte de segurança em um vetor de ataque.

O que é um Supply Chain Attack e como ele funciona?

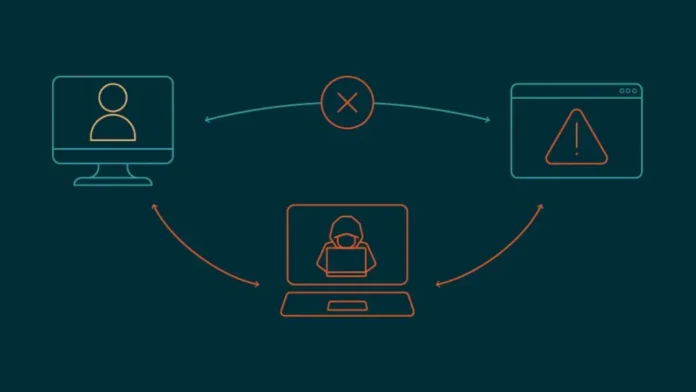

O Supply Chain Attack ocorre quando hackers interceptam o processo de desenvolvimento ou distribuição de um software legítimo, inserindo código malicioso. Dessa forma, quando os usuários baixam ou atualizam o programa, eles inadvertidamente instalam o malware.

Um exemplo notável foi o do Notepad++. O código-fonte da ferramenta de edição estava limpo, mas sua distribuição, feita pelo atualizador WinGUp, foi interceptada por hackers na comunicação HTTP. O updater recebeu um arquivo malicioso em vez do correto, infectando todos os clientes do programa.

O maior Supply Chain Attack da história foi o SolarWinds, em 2020. Hackers russos inseriram código malicioso no software Orion, usado por grandes empresas e até pelo governo dos Estados Unidos. Por meses, uma atualização supostamente legítima entregou um malware de espionagem a todos os clientes sem ser percebida.

Outros casos incluem o CCleaner, em 2017, onde a versão oficial do programa de limpeza vinha com uma backdoor; e o XZ Utils, em 2024, quando um hacker passou anos contribuindo para um projeto open source no Linux, inserindo uma falha crítica no SSH.

Por que esses ataques são tão difíceis de detectar?

A dificuldade na detecção reside na sua natureza disfarçada. Em muitos casos, os criminosos roubam a Chave Privada de Assinatura da empresa fornecedora. Isso faz com que sistemas operacionais, como o Windows, e até mesmo antivírus corporativos, vejam o arquivo recebido como algo assinado pela própria empresa oficial, instalando-o sem qualquer suspeita.

Antivírus corporativos utilizam listas de softwares confiáveis (Whitelisting) para garantir que apenas programas autorizados sejam instalados. O Supply Chain Attack se aproveita dessa confiança cega nos aplicativos para entregar malwares, contornando as defesas até que seja tarde demais para reverter os danos.

Como se proteger e quais as perspectivas futuras?

A sofisticação desses ataques pode assustar, já que parece não se poder confiar em nada, nem mesmo em atualizações oficiais. No entanto, há esperança para o futuro da cibersegurança.

Um conceito emergente é o Software Bill of Materials (SBOM), ou Conta de Materiais de Software. Ele prevê a exigência de saber exatamente quais bibliotecas e componentes estão dentro de um software antes de instalá-lo, funcionando como uma lista de ingredientes permitidos em um prato. Com o SBOM, mesmo após a instalação, um programa deverá listar tudo que vem na atualização antes de aplicá-la no computador.

Resta, agora, confiar que a exigência de SBOM passe a ser respeitada pelas empresas de software e que os usuários permaneçam vigilantes a quaisquer mudanças estranhas no sistema.

Fonte: canaltech.com.br